9 Minutės

Visiems pažįstama situacija: prisijungiate prie viešo bevielio tinklo kavinėje ir staiga užpuola mintys — kas mato mano duomenis? Trumpas atsakymas: jei nejaučiate šifravimo, mato daugelis. Ilgas — VPN gali pakeisti šį rizikos scenarijų. Tai ne magija. Tai raktų, protokolų ir serverių choreografija, kuri slepia jūsų ryšį ir leidžia saugiai judėti internete.

Kaip VPN veikia vienu sakiniu — ir kaip jis veikia iš tiesų

VPN (virtualus privatus tinklas) nukreipia jūsų interneto srautą per tarpinį serverį, užšifruoja duomenis ir pakeičia matomą IP adresą. Paprasta? Iš dalies. Praktikoje VPN veikia kaip uždaras tunelis tarp jūsų įrenginio ir VPN serverio: kompiuteris užšifruoja užklausą, siunčia ją per viešą tinklą į VPN serverį, o serveris persiunčia užklausą toliau internete. Atsakymas keliauja atgal per tą patį šifruotą tunelį. Trečia šalis — tiek ryšio teikėjas, tiek kibernetiniai smalsuoliai — mato tik užšifruotą eismą ir VPN serverio IP, bet ne jūsų tikrų duomenų.

Ar tai reiškia visišką neliečiamybę? Ne. VPN suteikia svarbią, bet ne visagalią apsaugą. Svarbu suprasti ribas: galutinę saugumo kokybę lemia tiek šifravimo standartai, tiek paslaugos tiekėjo privatumo politika.

Šifravimas: kaip duomenys virsta neįskaitomu tekstu

Šifravimas yra VPN šerdis. Įsivaizduokite, kad siunčiate laišką, bet ne įprastu tekstu — rašote paslaptį kodu, kurią gali dešifruoti tik adresatas su tinkamu raktu. VPN daro tą patį elektroniniu būdu: duomenys virsta nesuprantamu užrašu. Tam naudojami algoritmai (cipher), pvz., AES arba ChaCha20; kiekvienas turi stiprumą ir našumo profilį. Modernūs sprendimai dažnai naudoja AES-256 — pripažintą industrijos standartu, arba ChaCha20, kuri puikiai veikia mobiliuosiuose įrenginiuose ir prastos jungties sąlygomis.

Šifravime svarbus konceptas — raktas. Tai specialus kodas, kuriuo užšifruojami ir dešifruojami duomenys. Tik tas, kas turi raktą, gali skaityti turinį. Kai VPN veikia teisingai, raktas žinomas tik jūsų įrenginiui ir VPN serveriui — trečiosios šalys lieka už borto.

Protokolai: kaip duomenys keliauja ir koduojami

VPN protokolas nurodo taisykles, kaip užmezgamas ryšys, kaip vyksta autentifikacija ir šifravimas. Skirtingi protokolai balansuoja tarp saugumo, greičio ir stabilumo. Sutrumpinta apžvalga, bet su realia prasmė:

PPTP

Vienas iš seniausių. Greitas ir lengvai įdiegiamas, bet turintis žinomų saugumo spragų. Jį verta pamiršti, išskyrus senų sistemų suderinamumo atvejus.

L2TP/IPsec

L2TP pats savaime neduoda šifravimo, todėl dažnai kombinuojamas su IPsec. Tai žingsnis aukščiau už PPTP — geresnė apsauga, bet gali trūkti našumo prastesnėse tinklo sąlygose.

SSTP

Microsoft sukurtas protokolas, dirbantis per SSL/TLS kanalą, dažnai paslepia VPN eismą per TCP 443 prievadą, todėl lengviau praeina per sienines taisykles ir proxy serverius. Stable ir patikimas pasirinkimas Windows aplinkai.

IKEv2/IPsec

Puikiai tinka mobiliesiems įrenginiams dėl stabilumo ir atkūrimo po ryšio praradimo. Palaiko stiprų šifravimą, dažnai naudojamas kartu su AES arba ChaCha20. Greitas ir patikimas, ypač mobiliuose tinkluose.

OpenVPN

Atviro kodo ir labai pritaikomas sprendimas. Naudoja OpenSSL biblioteką ir gali veikti per UDP arba TCP. OpenVPN derina saugumą ir lankstumą — dėl to dauguma stiprių VPN paslaugų siūlo OpenVPN kaip pagrindinį pasirinkimą.

Kiekvienas protokolas turi savo vietą. OpenVPN ir IKEv2 šiandien laikomi moderniais pasirinkimais daugeliu atvejų; senesni kaip PPTP dažniausiai neturi praktinės vertės saugumui.

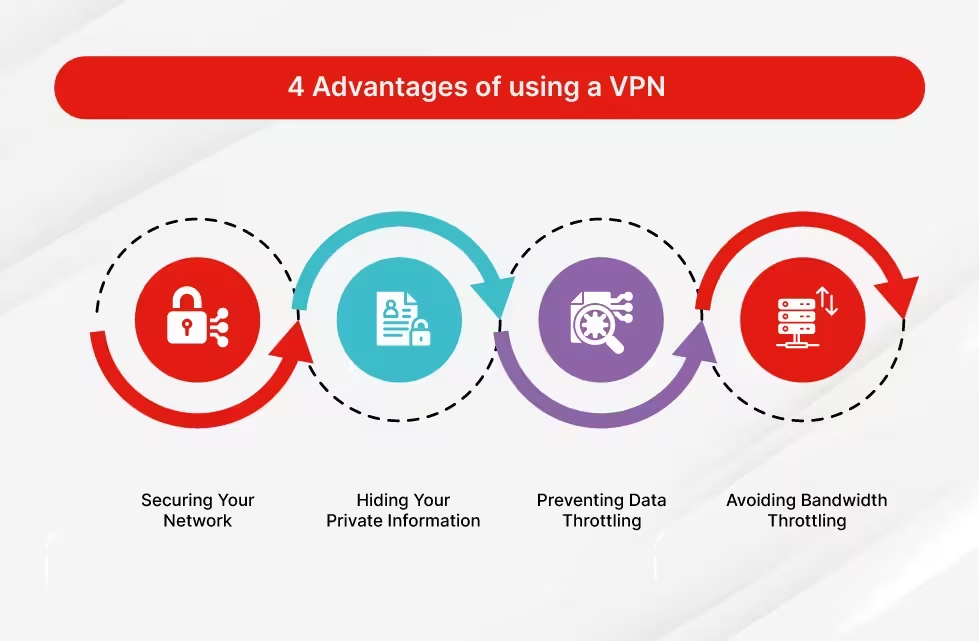

Praktinės VPN naudos: nuo privatumą saugančių asmenų iki verslo tinklų

Kam praktiškai reikalingas VPN? Klausimas paprastas, atsakymai įvairūs. Privatiems vartotojams VPN dažnai reiškia: slaptą naršymą, saugius pirkimus per viešą Wi‑Fi, galimybę pasiekti turinį iš kito regiono. Įmonėms — užšifruotus nuotolinius prieigos kanalus, saugų ryšį tarp padalinių ir griežtesnę prieigos kontrolę.

Norite žiūrėti transliaciją iš kitos šalies? VPN leidžia pakeisti virtualią vietą. Keliaujate darbo reikalais ir turite prisijungti prie įmonės tinklo? VPN arba modernesnės nulio pasitikėjimo (Zero Trust) architektūros suteikia nuotolinį, saugų prieigos būdą. Arba—tiesiog nenorite, kad jūsų teikėjas ar reklamos tinklas žinotų apie medicinos paieškas ar dovanos idėjas. VPN padeda apsaugoti tą privatumą.

Tačiau svarbu kritiškai vertinti: kai kurie VPN tiekėjai veda registrus (logs) ir gali kaupi jų duomenis arba perduoti juos prie teisėsaugos pagal vietos įstatymus. Pasitikėjimas tiekėju yra tokio pat svarbumo, kaip ir technologija.

Saugumas viešuosiuose tinkluose ir įrenginių apsauga

Viešasis Wi‑Fi traukia kenkėjus. Įsivaizduokite, kad visi keleiviai autobuse rašo atvirą, neužšifruotą dienoraštį — kas nenori pasiskaityti? VPN veikia kaip uždaras laiškas ir apsaugo duomenis nuo pašalinių akių. Be to, šifravimas mažina galimybę, kad jūsų slaptažodžiai, prisijungimai ar asmens duomenys bus pavogti per „man-in-the-middle“ atakas.

Taip pat VPN padeda apsaugoti tinklo perimetro silpnybes: kai įmonės resursai pasiekiami per nuotolinį ryšį, svarbu užtikrinti, kad tik autentifikuoti vartotojai turėtų prieigą prie konkrečių katalogų ir programų — čia įsijungia pažangios prieigos politikos.

Enterprise sprendimai: ZTNA ir Fortinet požiūris

Tradicinis VPN yra vienas įrankis. Tačiau didesnėms organizacijoms dažnai reikia platesnio požiūrio: tikrasis iššūkis — kaip užtikrinti nuolatinę apsaugą, kai darbuotojai persikelia tarp biuro, namų ir viešų tinklų. Čia į sceną žengia Zero Trust Network Access (ZTNA) koncepcija: nepasitikime niekuo pagal nutylėjimą; patvirtiname kiekvieną prieigos užklausą pagal kontekstą — vartotoją, įrenginį ir taikomą programą.

Fortinet ir panašios įmonės siūlo integruotus sprendimus, kurie apjungia endpoint apsaugą, tinklo saugumą ir tapatybės valdymą. Tokie įrankiai leidžia IT administracijai matyti, kas prijungta, kokia yra įrenginio rizika ir ar suteikti prieigą konkrečiai programai. Be to, Universal ZTNA modeliai leidžia palaipsniui pereiti nuo tradicinio VPN prie labiau griežtai kontroliuojamos prieigos architektūros, nenutraukiant vartotojų patirties.

Organizacijoms svarbu pasirinkti sprendimą, kuris veiksmingai sujungia saugumą ir patogumą. Centralizuotos platformos, apjungiančios politikas ir telemetriją, leidžia automatiškai prisitaikyti prie rizikos ir suteikti nuoseklų saugumo lygį visame tinklo krašte.

Rizikos ir apribojimai: už ką verta mokėti ir ką žinoti

VPN nėra visagalis skydas. Pirmiausia, patikimumas priklauso nuo tiekėjo: logų politika, jurisdikcija ir infrastruktūra lemia, ar jūsų duomenys išliks privatūs. Antra, saugumo grandis dažnai silpnesnė ten, kur yra žmogus: prasti slaptažodžiai, nekokybiškas įrenginių saugumas ar nesaugios programos gali sugriauti šifravimo naudą. Trečia, techniniai apribojimai: tam tikri protokolai gali būti lėtesni arba blokuojami tam tikrose tinklo aplinkose.

Svarbu kelti klausimus: ar paslaugos tiekėjas turi nepriklausomą auditą? Ar jis aiškiai apibrėžė, kokius duomenis renka? Ar serveriai yra paskirstyti geografiškai, kad sumažintų su vienu regionu susijusią riziką? Atsakymai į šiuos klausimus padeda pasirinkti patikimą sprendimą.

Technologiniai pokyčiai ir ateities kryptys

VPN technologija nesustoja. Kuo toliau, tuo labiau matoma tendencija integruoti šifravimą su pažangia autentifikacija, kontekstine prieigos kontrole ir grėsmių detekcija realiu laiku. Zero Trust modeliai plečiasi ir tampa prieinami net mažesnėms įmonėms. Taip pat vystomi protokolai, kurie siekia išlaikyti stiprią apsaugą bei mažinti vėlavimą — svarbu žaidimams, vaizdo konferencijoms ir transliacijoms.

Be to, atsiranda daugiau standartizuotų būdų įvertinti VPN paslaugų privatumą ir saugumą. Nepriklausomi auditai ir vieši ataskaitų rinkiniai padeda vartotojams suprasti, kam jie pasitiki savo duomenis.

Expert Insight

„VPN — tai pirmas žingsnis link asmeninio skaitmeninio privatumo, bet ne paskutinė stotelė“, — sako dr. Eglė Petrauskaitė, kibernetinio saugumo specialistė su daugiau nei dešimtmečiu patirties. „Svarbiausia suprasti modelį: ar tiekėjas turi aiškią logų politiką, ar protokolai atnaujinami ir ar įmonė naudoja papildomas saugumo priemones, pavyzdžiui, daugiafaktorinę autentifikaciją. Tik taip galima pasinaudoti visais VPN privalumais ir sumažinti rizikas.“

Ji priduria: „Organizacijos turėtų vertinti ne tik atskirą VPN sprendimą, bet ir kaip jis įsilieja į platesnę saugumo architektūrą — endpoint apsaugą, prieigos kontrolę ir nuolatinį grėsmių stebėjimą.“

Praktiniai patarimai vartotojams

Rinkdamiesi VPN paslaugą, atkreipkite dėmesį į kelis punktus: ar teikėjas aiškiai pateikia privatumo politiką; kokie protokolai yra prieinami; ar vykdomi nepriklausomi saugumo auditai; ar yra galimybė rinktis serverių vietas; ir ar paslauga palaiko daugiafaktorinę autentifikaciją. Svarbu taip pat testuoti greitį ir stabilumą: stiprus šifravimas turi mažinti bet neturėtų visiškai užblokuoti naudojimosi internetu malonumo.

Ir galiausiai: VPN — įrankis. Jis apsaugo srautą, bet ne išgelbsti nuo socialinės inžinerijos arba užkrėstų programų. Naudokite jį kartu su antivirusine programa, atnaujinkite įrenginius ir venkite rizikingų svetainių.

Ar verta naudoti VPN? Daugeliui — taip. Privačių vartotojų apsauga ir įmonių duomenų saugumas priklauso nuo tinkamai parinktos technologijos ir jos integracijos į platesnę saugumo strategiją. Kitas žingsnis — suprasti, ką konkrečiai jums reikia apsaugoti ir kokio lygio našumo tikitės.

Rizikos niekada nebus nulinės, bet žinojimas, kaip veikia įrankiai, leidžia jas minimalizuoti. Paskutinė mintis: nepasikliaukite vien tik žodžiais „saugus“ ar „anonimiškas“ — reikalaukite techninių detalių. Saugumas prasideda nuo klausimų, o ne nuo tylos.

Komentarai

Marius

Ar VPN tikrai toks stebuklas? Keliu klausimą: o kai serveris renka duomenis? Jurisdikcija, logai, ką daryti...

duombyte

Wow, visai neblogai paaiškinta, bet kiek pasitikėti tiekėjais? Jei jie laiko logus, niekas čia nebus stebuklas. 🤔 Naudočiau, bet atsargiai.

Palikite komentarą