6 Minutės

Samsung Galaxy telefonai buvo slaptai taikomi pažangia šnipinėjimo programine įranga, paslėpta paveikslėlių failuose, beveik metus prieš nei platesnis nuolatinis pataisymas buvo išplatintas. Ataka išnaudojo nulinės dienos trūkumą Samsung vaizdų apdorojimo bibliotekoje ir suteikė operatoriams gilų prieigą prie aukų įrenginių be jokių vartotojo paspaudimų ar sąveikos.

Kaip veikė pažeidžiamumas ir ką darė LANDFALL

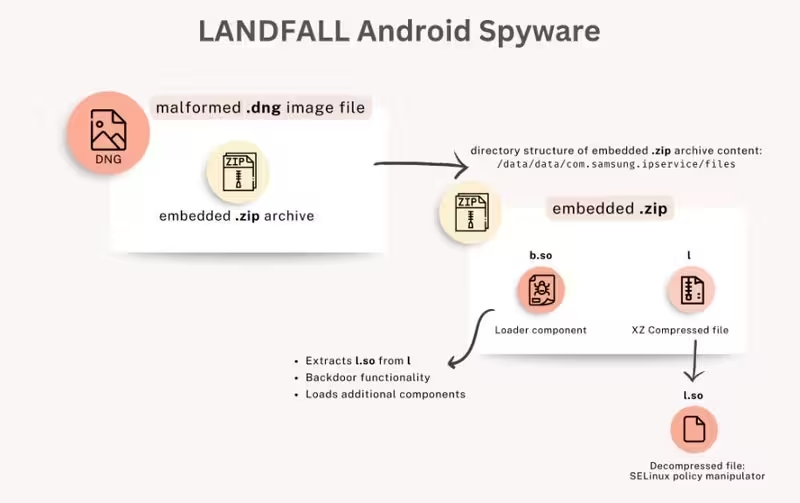

Saugumo tyrėjai susiejo kampaniją su nulinės dienos spraga Samsung Android vaizdų apdorojimo bibliotekoje (CVE-2025-21042). Užpuolikai įvilko LANDFALL šnipinėjimo programą į suformatuotus arba sugadintus DNG (Digital Negative) formatą turinčius vaizdo failus; tokius paveikslėlius buvo sukurta taip, kad jie išprovokuotų bibliotekos klaidą telefone bandant juos dekoduoti ar peržiūrėti. Toks vienintelis, tylus žingsnis buvo pakankamas, kad paleisti kenkėjišką kodą ir įdiegti stebėjimo komponentus.

Techninė pažeidžiamumo analizė

Nulinės dienos trūkumai vaizdų apdorojimo bibliotekose dažnai leidžia nuotolinį kodo vykdymą, nes parseriai turi interpretuoti sudėtingas, dažnai nestandartines metaduomenų struktūras. DNG ir kiti RAW formatai saugo daug techninės informacijos, o specialiai suklastotas failas gali pažeisti atminties valdymą, pavyzdžiui, užrašyti kontrolės srautus ar perrašyti instrukcijas. Šioje kampanijoje išnaudojimas įvyko per automatinį dekompresavimą ar peržiūros generavimą, todėl įrenginio vartotojui nieko nedarant – tik gavus žinutę ar pranešimą – kenkėjas galėjo aktyvuotis.

Be to, LANDFALL buvo suprojektuotas kaip pilnavertė šnipinėjimo platforma: užfiksuoti mikrofono garsus gyvai, perimti skambučius, sekti GPS buvimo vietą ir rinkti nuotraukas, pranešimus, kontaktus, skambučių istoriją bei naršymo duomenis. Įdiegus, programinė įranga siekė išlikti nepastebėta – ji išgyveno perkrovimus, užmaskavo savo veiklą nuo tradicinių antivirusinių programų ir galėjo slėptis sistemos procesų sąrašuose.

LANDFALL šnipinėjimo programos veikimo schema

Tikslai, laiko juosta ir platformos aprėptis

Palo Alto Networks Unit 42 pranešė, kad LANDFALL buvo naudojamas taikomuose šnipinėjimo kampanijose, aktyviose 2024 m. viduryje, kelis mėnesius prieš Samsung išleisdama pataisą 2025 m. balandį. Pabrėžiama, kad atakos nebuvo masinės – jos buvo orientuotos į konkrečius asmenis ir organizacijas, daugiausia tam tikruose Vidurio Rytų regionuose, įskaitant Turkiją, Iraną, Iraką ir Maroką.

Paveikti įrenginiai ir modeliai

Tyrimo metu kaip paveikti įvardinti Galaxy S22, S23 ir S24 šeimų įrenginiai, taip pat Z Fold 4 ir Z Flip 4 modeliai. Ankstyvieji pranešimai nurodė, kad Galaxy S25 linija nebuvo taikoma, nors tolesnė patikra yra būtina, nes aukoms skirtos atakos dažnai koreguojamos pagal aptinkamus modelius ir programinės įrangos versijas.

Po balandžio pataisos, skirtos CVE-2025-21042, Samsung vėliau ištaisė atskirą vaizdų apdorojimo bibliotekos nulinės dienos spragą (CVE-2025-21043) 2025 m. rugsėjį. Meta, WhatsApp tėvinė įmonė, viešai pareiškė, kad nerado įrodymų, jog pats WhatsApp pristatė išnaudojimą, nors pradinis spaudos pranešimas minėjo, kad kenkėjiški DNG failai buvo platinami per žinučių siuntimo platformas.

Kodėl tai svarbu — ir kodėl nereikėjo jokių paspaudimų

Ši kampanija išryškino pavojingą tendenciją: medijos ir parsavimo bibliotekos yra dažnas atakos paviršius, nes jos privalo apdoroti daug sudėtingų ir kartais proprietarinių formatų. Tokios bibliotekos dažnai veikia automatiškai – sistemos arba pranešimų programos generuoja peržiūras, miniatiūras arba indeksuoja gaunamus failus fone. Todėl specialiai sugadintas paveikslėlis gali inicijuoti nuotolinį kodo vykdymą tuo metu, kai įrenginys automatiškai kuria peržiūrą ar miniatiūrą.

Aplinkos veiksniai ir automatinis apdorojimas

Šiuolaikinės pranešimų programėlės (pvz., WhatsApp, Telegram, kitos) ir operacinės sistemos turi funkcijas, skirtas greitai parodyti gaunamo turinio peržiūras, kad naudotojas galėtų greitai nuspręsti, ar failas svarbus. Jei ši apdorojimo grandinė vykdoma be tinkamo izoliavimo (sandbox) arba be papildomų saugumo kontrolės patikrinimų, žinutė, kuri techniškai niekada nebuvo atidaryta, gali aktyvuoti pažeidžiamumą. Tai ir buvo pagrindinė problema – kompromitas galėjo įvykti vien dėl to, kad telefonas automatiškai apdorodavo arba indeksuodavo atvykstantį DNG failą.

Praktiniai žingsniai, kaip apsaugoti savo Galaxy

- Įdiekite atnaujinimus: Įsitikinkite, kad jūsų įrenginyje įdiegta 2025 m. balandžio Android saugumo pataisa arba vėlesnė (taip pat nepraleiskite jokių papildomų Samsung pataisų).

- Išjunkite automatinį atsisiuntimą/peržiūrą: Išjunkite automatinį medijos atsisiuntimą ir automatinę peržiūrą pranešimų programėlėse, tokiuose kaip WhatsApp ir Telegram.

- Naudokite sustiprintas apsaugos režimus: Įjunkite Android Advanced Protection arba, jei naudojate iOS, Lockdown Mode, jeigu esate didelės rizikos vartotojas.

- Ribokite programų leidimus: Atšaukite nereikalingas prieigas prie mikrofono, vietos nustatymo ir saugyklos programėlėms, kurioms jos nėra būtinos.

- Stebėkite neįprastą elgesį: Atkreipkite dėmesį į nepaaiškinamą baterijos išeikvojimą, keistą tinklo srautą arba staigius programų veikimo pokyčius.

Šių pagrindinių gairių papildymui verta pridėti ir kelis techninius bei elgsenos aspektus: naudokite patikimas saugos įrankių sprendimus (mobilų EDR arba Mobile Threat Defense) įmonių aplinkoje, reguliariai tikrinkite programų leidimų istoriją, išjunkite automatinį el. pašto ir žinučių priedų apdorojimą, kai dirbate su jautria informacija. Asmeniniams vartotojams rekomenduojama įjungti dviejų veiksnių autentifikaciją, reguliariai daryti atsargines kopijas ir atidžiai vertinti neįprastas žinutes ar failus net iš pažįstamų kontaktų.

Pramoniniai ir teisėsaugos aspektai

Tokios taikytos atakos paprastai siejamos su valstybinio lygio arba gerai finansuotomis grėsmės grupuotėmis, kurios investuoja į specializuotą eksploitus kūrimui ir įrenginių nuolatinės prieigos palaikymui. Informacijos apie tikslius operatorius dažnai trūksta arba ji yra konfidenciali, bet saugumo bendruomenė rekomenduoja greitą reagavimą, atsakingą spragų atskleidimą ir tarptautinį bendradarbiavimą, kad būtų užkirstas kelias plėtrai.

Organizacijoms verta įtraukti mobiliųjų įrenginių saugumą į savo grėsmių modeliavimą ir incidentų valdymą: įvertinti, kurie darbuotojai yra didelės grėsmės tikslai, įdiegti centralizuotą saugos politiką, ir taikyti įrenginių stebėjimą bei reagavimo įrankius, kad užkirstų kelią ilgalaikėms infiltracijoms.

Trumpai: atnaujinkite dabar, sustabdykite automatinį nepažįstamų medijų atsisiuntimą ir elkitės atsargiai su netikėtais failais — net jei juos atsiuntė pažįstami kontaktai. LANDFALL istorija primena, kad net kasdienės funkcijos, tokios kaip vaizdų peržiūros ir miniatiūrų generavimas, gali virsti atakos vektoriumi, kai branduolinė biblioteka turi pažeidžiamumą.

Papildomas patarimas techniniams vartotojams: jei norite tiksliau nustatyti, ar jūsų įrenginys buvo paveiktas, rekomenduojama atlikti pilną sistemos auditą su specializuotais mobiliojo saugumo įrankiais arba kreiptis į patikimą saugumo tyrėjų komandą. Jei kyla įtarimas, kad įrenginys pažeistas, svarbu neprijungti jo prie jautrių tinklų ir, jei įmanoma, užtikrinti duomenų kopijas prieš išvalant/apkrovant sistemą.

Šaltinis: phonearena

Komentarai

duombyte

Ar tikrai nebuvo reikalingas paspaudimas? Skamba kaip valstybinė ar labai gerai finansuota grupė... kažkas čia nesiseka su pranešimų app saugumu, ar ne?

Tomas

Wow, nepatikėjau... Telefonas užkrėstas per paveikslėlį? Čia rimta, Samsung turi paaiškinti kaip kažkas taip tyliai įvyko. Atnaujinkite dabar!

Palikite komentarą