4 Minutės

Įsivaizduokite internetą, užgultą tokio srauto kriokliu, kad jis prilygsta 2,2 mln. žmonių, vienu metu žiūrinčių 4K vaizdo įrašus. Tai ne perdėtas posakis — tai mastas, kurį Cloudflare užfiksavo gruodį, kai du botnetai išleido 31,4 Tbps paskirstytos paslaugos atsisakymo (DDoS) ataką. Tokios DDoS atakos kelia didelį pavojų interneto prieinamumui ir tinklo saugumui.

Trumpa. Staigi. Kataklizminė. Tai nebuvo lėtos, tyrinėjančios atakos, prie kurių gynybos specialistai įpratę. Vietoj to tinklas patyrė milžiniškus, sprogstamus smūgius: kelias sekundes trunkančias audras, kurios gali užklupti interneto paslaugų teikėjus (ISP), debesų paslaugų operatorius ir net nacionalinę maršrutizavimo infrastruktūrą, jei gynyba nėra pritaikyta didelio masto srautams.

Cloudflare teigia, kad piko srautas pasiekė 31,4 Tbps — maždaug 2,2 mln. vienu metu žiūrimų 4K srautų.

Už šių antraštinių skaičių stovi du pagrindiniai botnetai: Aisuru ir Kimwolf. Aisuru veikia kaip darbinė jėga — tai armija silpnai apsaugotų IoT įrenginių, DVR įrašymo įrenginių ir virtualių mašinų, kuriuos puolėjai verbuoja išnaudodami numatytuosius prisijungimus ir pasenusią programinę įrangą. Kimwolf orientuojasi į Android ekosistemą, užkrėsdama senesnius telefonus, išmaniuosius televizorius ir set-top box imtuvus. Kartu jie pripildo globalią atakų paviršių, apimančią Braziliją, Indiją, Saudo Arabiją ir kitus regionus, o geografinis koncentravimas padidina bendrą poveikį.

Kaip buitiniai ar pramoniniai prietaisai virsta į ginklus? Per tamsiosios rinkos logiką. Pažeisti tinklai ne tik kontroliuojami — jie nuomojami požeminiuose forumuose ir paslaugų rinkose. Nusikaltėliai gali išsinuomoti prieigą prie botneto kampanijai, taip padidinant grėsmių veikėjų skaičių be jokios būtinybės kurti savo infrastruktūrą. Rezultatas — komercializuota DDoS ekonomika, kuri labai greitai išauga ir dauginasi.

Techniniu požiūriu atakos remiasi dviem tiesmukais instrumentais: didelio tūrio UDP potvyniais, kurie prisotina tinklo kanalus, ir masyviomis HTTP potvynėmis, kurių tikslas — sutrikdyti programų sluoksnius, pavyzdžiui, internetines žaidimų platformas ir srautinio transliavimo paslaugas. Kai abu vektoriai veikia kartu, mitiguoti reikalinga tiek periferiniam pralaidumui, tiek programinės logikos sluoksniams — tai sukuria brangų ir sudėtingą gynybos profilį, kuriame svarbūs tiek tinklo aprūpinimas, tiek taikomosios programos saugumas.

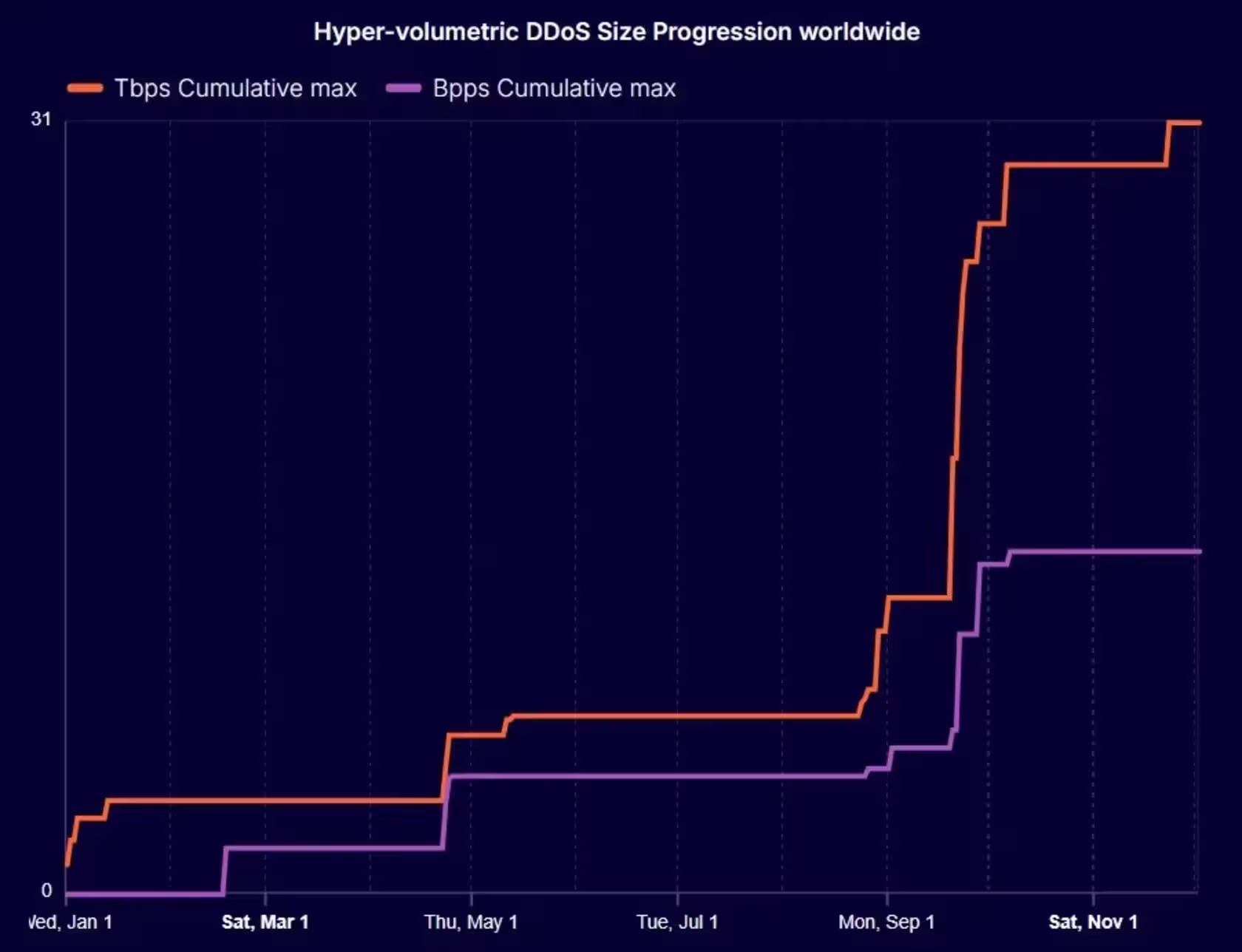

Cloudflare praneša, kad potenciali atakų talpa per vienerius metus išaugo septyniskart. Tai nėra palaipsnė tendencija; tai eksponentinis, lengvai nuomojamos ugnies galios augimas visiems, kurie pasirengę mokėti už prieigą. Tinklų operatoriams tai reiškia, kad reikia planuoti piko scenarijus, kurie prieš keletą metų būtų atrodę neįmanomi — daugiau atsarginių pajėgumų, geresnė srauto inžinerija ir dinamiškos apsaugos strategijos yra būtinos.

Ką tai reiškia vartotojams ir paslaugų teikėjams? Vartotojams vis dar svarbu reguliariai diegti pataisas, atnaujinti firmware ir keisti numatytuosius slaptažodžius — tai pagrindiniai IoT saugumo ir kibernetinio saugumo žingsniai. Paslaugų operatoriams metas pergalvoti srauto inžineriją, antplūdžio (surge) talpą ir greitos atsarginės perjungimo (failover) taktikas. Politikams ir gamintojams šis incidentas kelia klausimų apie įrenginių tiekimo grandines, gamintojų saugumo praktikas ir minimalius saugumo reikalavimus prijungtai aparatinei įrangai.

Galime šį įvykį laikyti dar viena neraminančia statistika arba pabudimo signalu. Bet kuriuo atveju infrastruktūra, pernešanti mūsų programas, žaidimus ir vaizdo turinį, yra testuojama tokiu mastu, kad formuojasi nauja kibernetinio saugumo realybė. Ar esame pasirengę kitai bangai — naujai, dar labiau masto didinančiai DDoS atakai?

Šaltinis: smarti

Palikite komentarą